Biyometri ve bina otomasyon sistemleri 2025’in ilk aylarında en çok saldırıya uğrayan operasyonel teknoloji sektörleri oldu

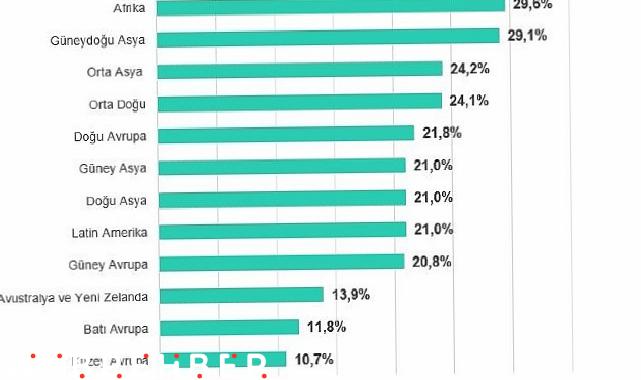

Kaspersky ICS CERT (Endüstriyel Denetim Sistemleri Siber Acil Durum Müdahale Ekibi) tarafından yayınlanan yeni bir rapora nazaran, 2025’in birinci çeyreğinde global olarak ICS bilgisayarlarının %21,9’unda makus maksatlı taarruzlar engellendi. Bölgesel olarak bu oran Kuzey Avrupa’da %10,7’den Afrika’da %29,6’ya kadar yükseldi. 2024’ün 4. çeyreğinden 2025’in 1. çeyreğine kadar, berbat gayeli objelerin engellendiği ICS bilgisayarlarının hissesi Rusya (0,9 b.p.), Orta Asya (0,7 b.p.), Güney Asya (0,3 b.p.), Batı Avrupa (0,2 b.p.), Kuzey Avrupa (0,1 b.p.) ve Güney Avrupa’da (0,1 b.p.) arttı.

Bölge başına, engellenmiş makûs gayeli içeriklere sahip ICS bilgisayarlarının oranı

Sektörlere nazaran tehditler

Biyometri bölümü başka tüm bölümlerden daha fazla maksat alındı ve bu alanda ICS bilgisayarlarının %28,1’inde makus niyetli objeler engellendi. Bunu bina otomasyonu (%25), elektrik tesisleri (%22,8), inşaat tesisleri (%22,4), mühendislik ekipmanları (%21,7), petrol ve gaz tesisleri (%17,8) ve imalat (%17,6) izledi.

Ana tehdit kaynakları

2025’in başında OT siber tehdit ortamı çeşitliliğini korudu ve internet üzerinden yayılan tehditler OT bilgisayarlarına yönelik siber risklerin ana kaynağı olmaya devam etti (bu tehditler ICS bilgisayarlarının %10,11’inde engellendi. Bunu e-posta istemcileri (%2,81) ve çıkarılabilir medya (%0,52) takip etti.

Kaspersky ICS CERT Başkanı Evgeny Goncharov, şunları söyledi: “İnternet, ICS bilgisayarlarına yönelik tehditlerin birinci kaynağı olmaya devam ederken, 2025’in birinci çeyreğinde internet üzerinden yayılan makus gayeli yazılımlarla atağa uğrayan ICS bilgisayarlarının hissesi 2023’ün başından bu yana birinci sefer arttı. İnternetten gelen tehditlerin ana kategorileri, reddedilen internet kaynakları, makûs hedefli komut evrakları ve kimlik avı sayfalarından oluşuyor. Makus emelli komut belgeleri ve kimlik avı sayfaları, ICS bilgisayarlarına birinci bulaşma için kullanılan önde gelen makûs gayeli yazılım kategorilerine karşılık geliyor. Bunlar casus yazılım, kripto madencileri ve fidye yazılımı üzere sonraki basamak makus emelli yazılımların damlalıkları olarak hareket ediyor. ICS’lere yönelik internet tabanlı hücumlardaki artış, sofistike makus emelli yazılım kampanyalarına karşı koymak için gelişmiş tehdit tespitine duyulan kritik gereksinimi vurguluyor.”

Kaspersky uzmanları, OT bilgisayarlarını çeşitli tehditlere karşı korumak için şunları öneriyor:

- Olası siber güvenlik problemlerini belirlemek ve ortadan kaldırmak için OT sistemlerinin sistemli güvenlik değerlendirmelerini yapın.

- Etkili güvenlik açığı idaresi sürecinin temeli olarak daima güvenlik açıklarını değerlendirin ve triyajını oluşturun. Kaspersky Industrial CyberSecurity gibi özel tahliller bu alanda uygun bir yardımcı ve kamuya açık olmayan, harekete geçirilebilir eşsiz bir bilgi kaynağı olabilir.

- İşletmenin OT ağının temel bileşenleri için güncellemeleri vaktinde yapın. Güvenlik düzeltmelerini ve yamaları uygulayın, teknik olarak mümkün olan en kısa müddette telafi edici tedbirler alın. Üretim sürecinin kesintiye uğraması nedeniyle milyonlara mal olabilecek büyük olayları bu yolla önleyebilirsiniz.

- Kaspersky Next EDR Expert gibi EDR tahlillerini kullanarak karmaşık tehditlerin vaktinde tespit edin, araştırın ve olayları tesirli bir formda düzeltin.

- Ekiplerin olay tedbire, tespit ve müdahale marifetlerini geliştirerek ve güçlendirerek yeni ve gelişmiş makus emelli tekniklere müdahale yeteneklerini güzelleştirin. BT güvenlik işçisi ve OT çalışanı için özel OT güvenlik eğitimleri, bunu başarmaya yardımcı olan temel tedbirler ortasındadır.

2025’in birinci çeyreğine ait ICS tehditleri raporunun tamamına bu bağlantıdan ulaşabilirsiniz.

Kaynak: (BYZHA) Beyaz Haber Ajansı